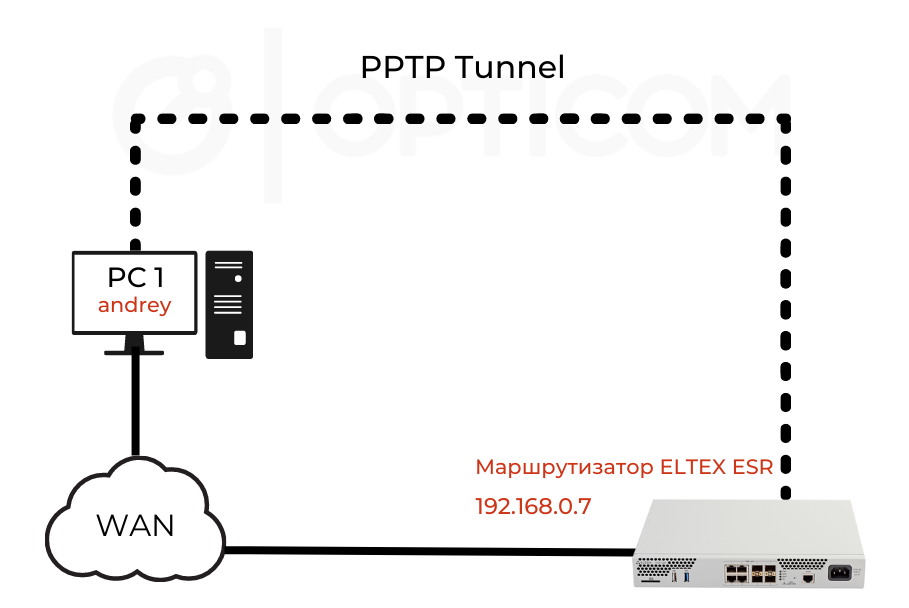

Создание изолированного туннеля (VPN сервер) для подключения удаленных сотрудников в локальную сеть офиса.

Задача: Необходимо подключить удаленных сотрудников в локальную сеть офиса.

Решение: Создать изолированный туннель между разными локальными сетями или VPN сервер.

Работа будет выполняться с помощью сервисного маршрутизатора Eltex линейки ESR и поддерживаемого им быстрого VPN протокола PPTP (англ. Point-to-Point Tunneling Protocol). В качестве примера будем использовать Eltex ESR-100.

- Локальный адрес ESR-100:192.168.0.7;

- Шлюз внутри туннеля для подключающихся клиентов: 10.10.10.1;

- Пул IP-адресов для выдачи: 10.10.10.5-10.10.10.25;

- DNS-серверы: 8.8.8.8, 8.8.8.4;

- Учетные записи для подключения – andrey;

1. Профиль с адресом, который слушает pptp сервер:

esr100# config

esr100(config)# object-group network pptp_outside

esr100(config-object-group-network)# ip address-range 192.168.0.7

esr100(config-object-group-network)# exit

2. Профиль с адресом локального шлюза:

esr100(config)# object-group network pptp_local

esr100(config-object-group-network)# ip address-range 10.10.10.1

esr100(config-object-group-network)# exit

3. Профиль с адресами клиентов:

esr100(config)# object-group network pptp_remote

esr100(config-object-group-network)# ip address-range 10.10.10.5-10.10.10.25

esr100(config-object-group-network)# exit

4. Профиль с DNS серверами:

esr100(config)# object-group network pptp_dns

esr100(config-object-group-network)# ip address-range 8.8.8.8,8.8.8.4

esr100(config-object-group-network)# exit

5. Профиль с номером порта:

esr100(config)# object-group service pptp

esr100(config-object-group-service)# port-range 1723

esr100(config-object-group-service)# exit

6. Создание зоны безопасности:

esr100(config)# security zone VPN

esr100(config-zone)# description vpn_user_session

esr100(config-zone)# exit

7. Создание PPTP сервера и привязка к нему профилей:

esr100(config)# remote-access pptp remote-workers

esr100(config-pptp-server)# local-address object-group pptp_local

esr100(config-pptp-server)# remote-address object-group pptp_remote

esr100(config-pptp-server)# outside-address object-group pptp_outside

esr100(config-pptp-server)# dns-servers object-group pptp_dns

esr100(config-pptp-server)# authentication mode local

esr100(config-pptp-server)# security-zone VPN

!Если вы получили ошибку : error - specified security-zone \'VPN\' is not exist (\'remote-workers\' pptp server), то не был выполнен пункт 6!

8. Создание пользователей на PPTP сервере:

esr100(config-pptp-server)# username andrey

esr100(config-ppp-user)# password ascii-text mypass123

esr100(config-ppp-user)# enable

esr100(config-ppp-user)# exit

9. Включаем PPTP сервер:

esr100(config-pptp-server)# enable

esr100(config)# exit

10.Создаем разрешающее правило для протокола tcp порта pptp (1723):

esr100(config)# security zone-pair VPN self

esr100(config-zone-pair)# rule 1

esr100(config-zone-pair-rule)# action permit

esr100(config-zone-pair-rule)# match protocol tcp

esr100(config-zone-pair-rule)# match destination-port pptp

esr100(config-zone-pair-rule)# enable

esr100(config-zone-pair-rule)# exit

esr100(config-zone-pair)# exit

11. В моем случае, подключение происходит через 1-й порт ESR, на нем зона безопасности trusted:

interface gigabitethernet 1/0/1

security-zone trusted

ip address 192.168.0.7/24

exit

Поэтому, добавляем в эту зону несколько правил:

esr100(config)# security zone-pair trusted self

esr100(config-zone-pair)# rule 10

esr100(config-zone-pair-rule)# action permit

esr100(config-zone-pair-rule)# match destination-port pptp

esr100(config-zone-pair-rule)# enable

esr100(config-zone-pair-rule)# exit

esr100(config-zone-pair)# rule 11

esr100(config-zone-pair-rule)# action permit

esr100(config-zone-pair-rule)# match protocol gre

esr100(config-zone-pair-rule)# enable

esr100(config-zone-pair-rule)# exit

12. Вывести конфигурацию pptp сервера можно командой:

esr100# show remote-access configuration pptp remote-workers

13. Если необходимо подключить удаленных клиентов, то предварительно пробросить порты «наружу» на Вашем межсетевом экране с помощью NAT.

Настройка завершена. Данная схема применима к любому сервисному маршрутизатору Eltex линейки ESR.

Выполнив все этапы настройки, получили изолированный туннель между разными локальными сетями, удаленные сотрудники теперь имеют возможность подключаться в локальную сеть офиса.

Наши инженеры технической поддержки готовы помочь подключить, настроить и оптимизировать работу вашего оборудования. Вы можете оставить заявку в разделе "Сервис и поддержка". Также будем рады Вам помочь по номеру 8 800 500 72 39 доб. 605 или написать на почту support@opticom.ru

Хотите больше реальных примеров импортозамещения сетевого оборудования с использованием продукции Eltex со схемами и цифрами? Подписывайтесь на наш канал OPTICOM в MAX.